Многие хакеры умеют скрывать свои следы так, что обычными средствами невозможно определить, из какой точки была произведена атака. Есть злоумышленники, которые так хорошо умеют делать свою работу, что не удается заметить даже само нападение.

На протяжении десятилетий киберпреступникам удалось найти множество способов нанести серьезный ущерб компьютерным системам, легко получая к ним доступ. Вот почему защита от нежелательного доступа и атак играет важную роль как для простых пользователей интернета, так и для владельцев локальных сетей. Эту статью начнем с вариантов защиты системы, а во второй части коснемся истины проблемы.

Как защититься от спуфинга

Легкость проведения DDoS-атак делает для киберпреступников процесс манипулирования IP-адресами очень интересным. Одним из способов противостоять этому может быть проведение адресной фильтрации исходящего трафика через интернет-провайдера. Он мог бы обнаруживать и отклонять пакеты, имеющие исходные адреса вне заданной сети, но стоимость и расход энергии являются основными причинами невыполнения такой защиты.

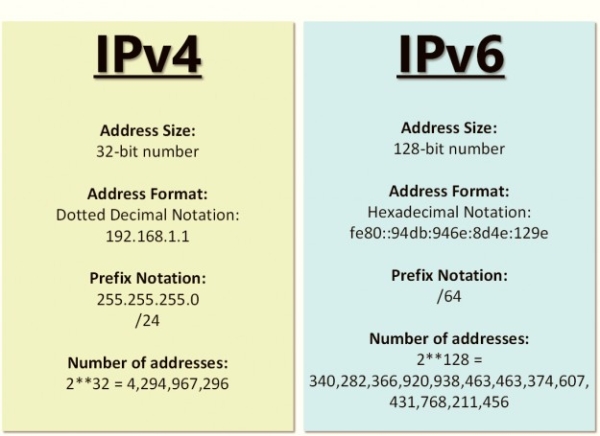

Еще один способ мог бы заключаться в применении интернет-протокола IPv6, но некоторые современные сетевые устройства не поддерживают IPv6. При этом мало кто знает, что можно упростить внедрение IPv6-адресации и использовать один публичный IPv4 на несколько абонентов сразу. В этом могут помочь специалисты vasexperts, настроив использование трансляции сетевых адресов через CG-NAT. Для справки, чтобы предотвратить фальсификацию IP-адреса и его использование хакером, есть только возможность установив механизмы защиты:

- настроить фильтрацию пакетов данных для шлюза безопасности, который будет анализировать входящие пакеты и, если они имеют исходные адреса устройств сети, отклонять их;

- убедиться, что все входы в систему осуществляются через зашифрованные соединения.

Дополнительным методом может стать замена старых операционных систем и сетевых устройств. Таким образом можно повысить защиту от подмены и фальсификации IP-адресов.

Что такое спуфинг

Еще в 1980-х годах среди специалистов была распространена хакерская технология, в то время очень примитивная, по подделке IP-адресов. Спуфинг позволяет хакеру получить доступ к адресу авторизованной системы с ложным адресом отправителя. В большинстве случаев спуфинг используется для выполнения DDoS-атак.

Эти так называемые атаки «человек посередине» предполагают нахождение хакера в той же подсети, что и атакуемая жертва. Но в определенных обстоятельствах злоумышленник может манипулировать трафиком данных в двух или более системах.

Как это работает

Ответ на отправленные данные поступает на тот компьютер, адрес которого ввел нарушитель. Он лишь меняет адресную запись в соответствующем пакете, оставляя неизменным реальный IP-адрес. С простой подменой адреса хакер не получает никакого доступа к данным. Не существует процедур проверки правильности информации, а также никаких механизмов ее шифрования. По мнению редакции Smartphone.ua, этим и обусловлена возможность подделки IP-адреса, что адреса источника и получателя недостаточно защищены от манипуляций.

Для системы остается неизвестным, что за IP-пакетом скрывается неавторизованная третья сторона, и это позволяет использовать спуфинг для DDoS-атак. Обнаружив исходный адрес, злоумышленник отправляет пакеты в больших количествах в разные системы одной сети. Каждая из этих систем отвечает отправкой своего пакета на внешний компьютер, чей IP-адрес был использован.